密钥生命周期管理的重要性

要考虑的最重要方面是密钥的用途。必须始终注意不要将任何密钥用于不同目的。在这里,数据密钥(用于加密数据)和密钥加密密钥(KEK)之间存在重要区别,它们完全用于保护其他密钥。从根本上说,密钥用于加密-但是加密通常充当其他用途(例如身份验证和签名)的狡猾代理(您可以基于密钥所有权证明自己是谁)。

确定钥匙的使用寿命和钥匙强度

生成密钥后,密钥管理系统应控制密钥在其生命周期中进展的状态顺序,并允许授权的管理员在必要时进行处理。美国国家标准技术研究院(NIST)为加密密钥的生命周期的大多数方面提供了严格的指导原则,并且还定义了一些如何确定每个密钥的加密期限的标准。加密期是密钥的使用寿命,取决于以下因素,取决于以下因素:

要保护的数据或密钥的敏感性

有多少数据或多少密钥受到保护

根据此信息,可以确定密钥的使用寿命以及密钥长度(该长度与系统的加密强度成正比)。算法(以及密钥类型)取决于密钥的用途;例如,DSA仅适用于签名目的,而RSA适用于签名和加密。NIST指定了经受住时间考验的密码算法。

偶尔需要根据意外情况更改密钥状态

在某些情况下,授权管理员有必要对密钥的参数进行更改,从而导致其生命周期内的状态发生变化。(其中一些仍可以通过密钥管理系统自动处理。)

密钥或关联数据或加密密钥是否被怀疑泄露

更改供应商对产品的支持或需要更换产品

技术进步使其有可能在以前不可行的地方发动攻击

所有权变更,其中密钥变更与责任分配变更相关

规定最长使用寿命的法规要求,合同要求或政策(加密期限)

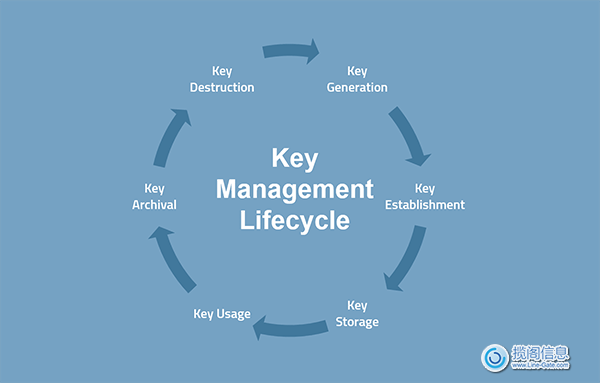

密钥生命周期基本阶段的描述

以下各段检查密钥生命周期的各个阶段以及在这些阶段中密钥管理解决方案应如何运行。请注意,每个密钥管理解决方案 都是不同的,因此并非所有密钥管理解决方案都将使用相同的阶段。有些根本不使用,可以添加其他阶段,例如激活前激活和激活后。

生成

密钥可以通过密钥管理系统、硬件安全模块(HSM)或受信任的第三方(TTP)生成,后者应为种子使用加密安全的真实随机数生成器(TRNG)。然后,密钥及其所有属性将存储在密钥存储数据库中(必须通过主密钥进行加密)。属性包括名称,激活日期,大小和实例之类的项目。密钥可以在创建时激活,也可以设置为在以后自动或手动激活。

每个密钥都应具有与其相关联的密钥强度(通常以位数为单位),该强度可以为受保护数据的整个使用寿命提供足够的保护,并在此生命周期中承受攻击的能力。不同的密钥长度将取决于使用它的算法。建议使用经过全面评估和测试的标准密码算法。

备份与储存

为了找回在使用过程中丢失的密钥(例如由于设备故障或忘记密码),应提供安全的备份副本。备份密钥可以以受保护的形式存储在外部介质(CD,USB驱动器等)上,也可以使用现有的传统备份解决方案(本地或网络)进行存储。当一个对称密钥或非对称私钥被备份,则必须在存储前被加密。

配送和装载

部署和加载阶段的目标是通过手动或电子方式将新密钥安装到安全的加密设备中。这是密钥安全的最关键阶段,只有在手动安装的情况下,才应由授权人员执行。对于手动分发(这是迄今为止在支付空间中最常见的共享密钥分发方法),必须分发密钥加密密钥(KEK)并将其装入密钥共享中,以免看不到完整密钥。一旦安装了KEK,由于可以对数据密钥进行加密(在此上下文中也称为打包),因此可以安全地共享它们。最佳实践密钥管理标准(例如PCI DSS)现在要求-以及加密密钥材料-密钥使用需要得到同等保护(例如PIN块加密/解密)。尽管这是一种非常安全,众所周知且已建立的密钥分配方法,但是它是劳动密集型的,并且扩展性不佳(与密钥共享的每个点都需要一个新的KEK);对于大规模密钥部署(例如,管理整个安全Web服务器场的密钥),非对称密钥分发技术确实是唯一可行的方法。在这种情况下,使用密钥共享共享KEK的初始步骤被部署公钥的简单技术所取代。只要对公钥(或其指纹)进行了充分的身份验证,就可以安全地传输密钥。管理整个安全Web服务器场的密钥),非对称密钥分发技术确实是唯一可行的方法。在这种情况下,使用密钥共享共享KEK的初始步骤被部署公钥的简单技术所取代。只要对公钥(或其指纹)进行了充分的身份验证,就可以安全地传输密钥。管理整个安全Web服务器场的密钥),非对称密钥分发技术确实是唯一可行的方法。在这种情况下,使用密钥共享共享KEK的初始步骤被部署公钥的简单技术所取代。只要对公钥(或其指纹)进行了充分的身份验证,就可以安全地传输密钥。

揽阁信息可提供的部分安全产品和解决方案信息

联系揽阁信息,您可以获取到更多满足全球合规性要求的信息安全产品资料,以及相关的整体解决方案的相关资料。如:

-

数据库访问控制:揽阁LGPAC系统

-

通用HSM:Luna HSM、ProtectServer HSM

-

支付HSM:payShield 10K

您还可以得到揽阁信息所提供的优质服务。

揽阁信息 · 值得您信赖的信息安全顾问!

021-54410609

021-54410609

联系我们

联系我们 免费试用留言

免费试用留言 客服电话

客服电话