Gemalto SafeNet Authenacation Service(SAS)提供相当多元的身份验证方式,包含电话语音、短信、专属的密码产生器装置等,也能在电脑或移动终端安装软件(APP)产生专用密码。

在身份验证的统整上,Gemalto推出SafeNet Authentication Service(SAS)服务,提供的身份验证方式相当多元,包含电话语音、短信、专属的密码产生器装置(桌面端和手机端MobilePass)等,也能在使用者的电脑或移动终端安装软件(APP)产生动态密码(OTP)。

企业在采用SAS之后,使用者执行身份验证时流程仍与以往差不多,主要差异在于,通过原本的帐号与密码验证之后,增加第二道由SAS提供的身份验证程序,以我们这次测试所采用的移动终端App来说,使用者就要在验证画面中输入由App提供的六位数字。

这款服务的建议售价相当便宜,每个使用者与一组移动终端密码产生器App的授权为一年500元(未税),大约只有其他身份验证服务2个月的费用。不过,目前SAS尚未推出存取应用程序的专属单一登入平台(SSO),因此公司提供可用的应用系统项目,使用者便要透过额外的机制得知。原厂表示,他们已经规画要推出可选用的SafeNet Trust Access单一登入模组,使用者借此能更容易存取企业提供的应用程序。

但相对而言,若是企业单纯想要藉由提供额外的验证机制,提升存取应用程序的安全性,那么SAS服务就是较为经济防护方案。

可搭配多种内部应用系统和网路设施运用

在防护存取的身份验证范围中,SAS不只能提供网页应用程序进阶身份认证,也可支援IBM、Orcale应用系统,以及针对Cisco、Check Point、Palo Alto等厂牌的网路设备提供相关机制,还有,Windows端点电脑登入也可整合SAS的验证功能。

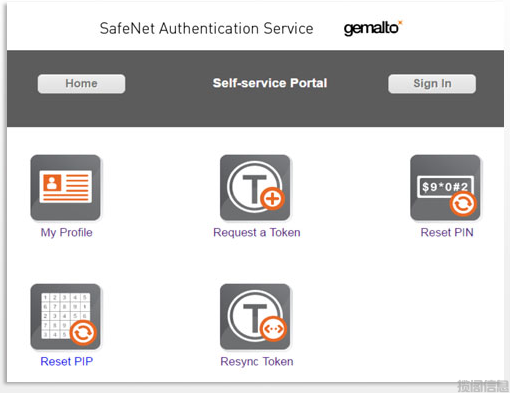

由于SAS为应用系统提供第二种身份验证机制,因此对于采用行动装置App的使用者而言,很可能会遇到像是忘记携带手机情况,或是忘记PIN码为何,这时,使用者就必须经由自助服务网页,向管理者申请临时登录代码,或是重新设定App的PIN码。

根据管理者开放的权限,以及企业配发的验证机制种类的不同,每个SAS服务的使用者自助平台功能也略有差异。以我们架设的测试网站而言,SAS自助平台一共提供了4种功能,分别是重设执行MobilePass+ App的PIN码、数字拼盘验证码(PIP),或是针对透过短信取得验证码的使用者,要求系统重新寄送等措施。

对于采用Gemalto动态密码产生器装置的使用者,这里也提供了装置与SAS系统对时的机制,避免长期使用之后,密码产生器电力下降,与系统时间落差过大而无法提供正确的验证信息。

此外,SAS的自助平台也提供使用者修改个人资料,对于需要执行上述自助功能,SAS需核对像是移动电话和电子邮件信箱等基本资料,避免这些服务遭到有心人士利用。

提供使用者自助服务的专属入口网站

在SAS中,使用者若是忘记携带密码产生器或是凭证,可透过如图中的自助平台,向管理者线上提出取得代用验证码申请,或是重设手机App的PIN码。

以动态密码为主的身份验证机制

基本上,无论是使用者身份还是管理者,我们在注册SAS试用帐号的过程中,必须依照认证信件中的指示验证之后,透过电脑浏览器下载MobilePass软件,或是以手机扫描信件中的QR Code ,安装MobilePass+ App,然后使用软件或App提供动态密码,才能执行SAS提供的验证服务。

以管理者而言,我们在完成注册流程后,日后要进入SAS管理平台,就需要输入使用者帐号与动态密码,进行身份验证。

如果是透过MobilePass+ App取得动态密码,管理者在启动软件时,则要以行动装置的指纹器识别身份,若是在没有提供这种设备的装置上,执行MobilePass+ App时,则要输入PIN密码才能得到管理介面的登入密码。

相较于适用于电脑的MobilePass软件,MobilePass+ App在动态密码之外,也提供了登入通知推送的功能。若是采用这种机制执行进阶身份验证,使用者只需在手机核可,就能通过验证,不需输入手机上的动态密码。

能同时整合SaaS服务与本地端使用者身份

进入到SAS的管理介面后,若是需要针对个别部门检视详细的使用情况,或是修改设定,包括与应用程序连接、内部AD使用者的身份同步等,管理者就要前往Virtual Servers项目进行调整。

其中,SAS的管制政策设定算是相当简易,主要可指定像是锁定帐号的条件、动态密码的有效时限,以及使用者能够自助设定的项目等。

但相较于同类型的服务,SAS的每个群组只能套用单一管制政策,而且能够设定的规则也较少,管理者无法针对特定的使用者与应用程序型态,套用多种政策。

至于与应用程序的整合,并不算难。以我们测试连接的微软企业版Office 365服务而言,管理者只需在这里的共同选项中,填入由微软提供的SAML参数,就能进行整合。完成之后,使用者若是想要登入Office 365入口网站,在输入帐号与密码之后,还要再提供SAS验证信息,才能进入使用。

而建立使用者帐号的部分,大致可区分为手动建置与自动同步两种模式,前者顾名思义就是由管理者逐笔建置帐号,或是以档案汇入用户名单;后者则是透过AD、LDAP目录服务,或是经由特定资料库中取得公司的使用者资料,并能与SAS中的用户帐号同步。

此外,管理者必须指定使用者身份验证的方式,在我们的测试环境中,就是采用安装于行动装置上的MobilePass+动态密码产生器App。

Gemalto SafeNet Authentication Service功能总览

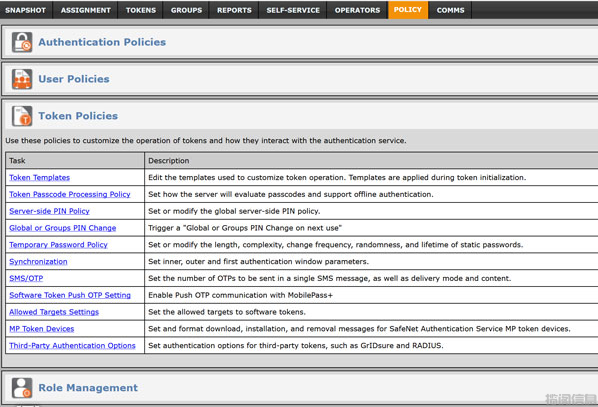

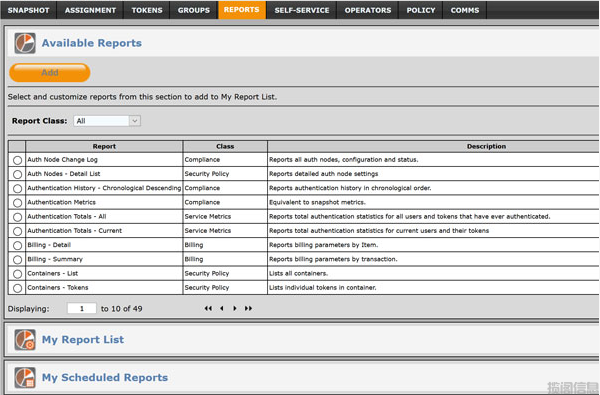

在Gemalto的SAS服务中,主要的政策可区分为使用者、密码产生器、管理者、验证情境,以及自动化同步与自助服务等。而报表的部分,管理者则须经由系统提供的范本建置。

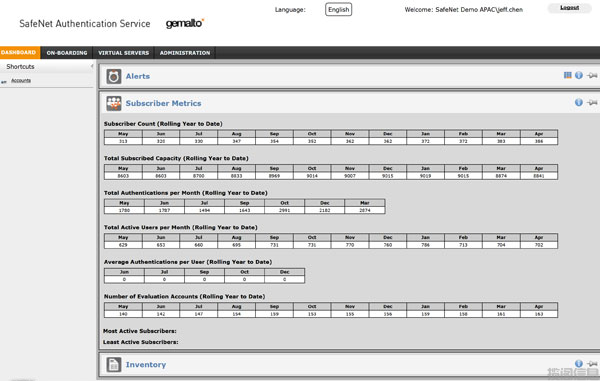

汇总每月身份认证整体使用量的仪表板

管理者可优先总览全公司的采用SAS身份认证次数报表,借此得知整体情势。以图中的资讯而言,去年10月与今年3月的验认次数较为频繁,管理者便需要进一步调查是否有异常的记录。

针对不同验证方式提供专属政策

SAS的政策中,提供管理者能依据密码产生器类型设定专属限制。这里可看出SAS支援的验证方式相当多种,包括了短信、软件式密码产生器,以及提供只能在一定时间内使用的临时密码。

内建大量报表范本

SAS总共有多达49种报表范本,包含验证记录、方法等统计信息,让管理者只需稍做修改,就能快速套用,并即时产生或是定期自动寄送指定状态的统计信息。

揽阁信息可提供的部分安全产品和解决方案信息

联系揽阁信息,您可以获取到更多满足全球合规性要求的信息安全产品资料,以及相关的整体解决方案的相关资料。如:

-

数据库访问控制:揽阁LGPAC系统

-

通用HSM:Luna HSM、ProtectServer HSM

-

支付HSM:payShield 10K

您还可以得到揽阁信息所提供的优质服务。

揽阁信息 · 值得您信赖的信息安全顾问!

021-54410609

021-54410609

联系我们

联系我们 免费试用留言

免费试用留言 客服电话

客服电话