数据泄露是指未经授权的个人访问并可能窃取或泄露敏感信息的安全事件。它们是最普遍、最具破坏性的网络事件,但由于各种因素,确定其成本仍然具有挑战性。这些违规行为暴露了涉及个人身份信息 (PII)、医疗记录和财务记录的物理和电子敏感数据。

遭受数据泄露侵害的组织在试图重新站稳脚跟时面临着困难和财务负担。从声誉上来说,由于客户不再信任这些服务并且新客户获取受到限制,因此损害可能无法克服。

在财务上,公司要承担许多成本——由于业务中断而造成的销售损失、通知受影响客户的费用、潜在的诉讼和律师费以及监管罚款。代表他们检查事件的费用(例如取证和补救活动)也可能是巨大的。这些因素使得数据泄露成为各种规模组织的主要关注点。

发现

最近备受瞩目的网络攻击凸显了公司在最大限度地减少这些事件的财务和运营影响方面面临的挑战。每年,随着黑客寻找新的攻击方式、新的漏洞出现以及新的危险变得明显,数据泄露的代价都会上升。

- 根据 IBM 发布的《2023 年数据泄露成本报告》,数据泄露的平均成本为 445 万美元,比上年增长 2.3%。

- 在Forrester 进行的一项关于安全和风险管理的调查中 ,近十分之八(即 78%)的受访者认为,他们组织的敏感数据在过去 12 个月内至少被泄露或遭受过一次泄露。

此外,48% 的Forrester 调查受访者遭受过损失超过 100 万美元的数据泄露或其他网络事件。其中 27% 的泄露造成的损失在 200 万美元到大约 500 万美元之间,另外 3% 的损失超过 1000 万美元。

违规行为对行业产生了哪些影响?

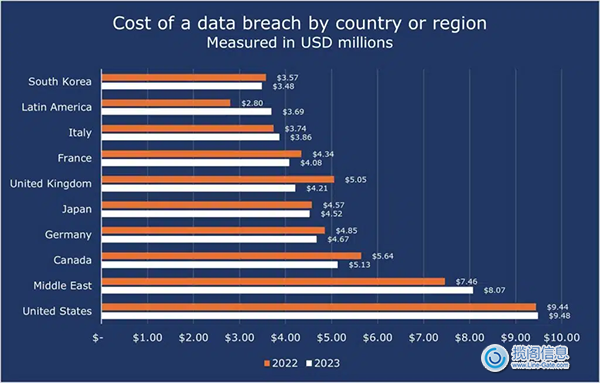

根据IBM 2023 年数据泄露成本报告,美国的数据泄露成本全球最高。美国仍然是世界上最高的国家之一,这很可能是因为其财富和公司、经济及其处理的数据量的高水平。

我们需要注意的一件事是中东,2022 年该地区的数据泄露成本平均为 746 万美元,但到 2023 年,这一数字将达到 807 万美元,增长了近 8%。

数据泄露成本最高的 5 个国家/地区是:

- 美国——948万美元

- 中东——807万美元

- 加拿大——513万美元

- 德国——467万美元

- 日本——452万美元

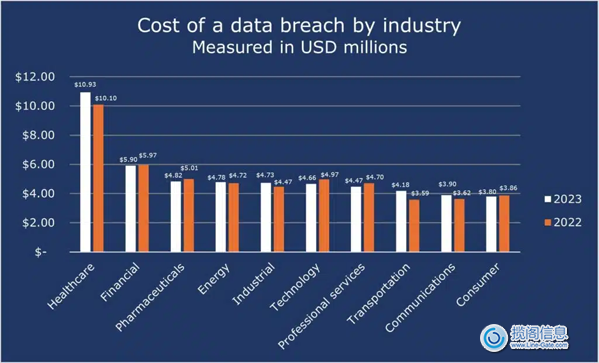

2023 年数据泄露造成的损失在医疗保健行业最高,平均为 1093 万美元,而第二高的行业——金融业,平均损失为 590 万美元。平均成本最高的前五个行业是:

- 医疗保健——1093万美元

- 财务——590万美元

- 药品——482万美元

- 能源——478万美元

- 工业——473万美元

医疗保健行业数据泄露的高昂成本可归因于多种因素。

- 个人数据:医疗保健行业拥有有关其客户和员工的最准确和详细的信息,使该数据和行业成为有价值的目标。个人信息可能包括医疗记录、财务记录和位置,这些信息在黑市上极其重要。

- 法规和罚款:医疗保健行业必须遵守严格的规则和法律,例如有关 数据隐私和安全的健康保险流通和责任法案 (HIPAA)。 HIPAA 要求组织保护电子医疗数据。任何不遵守这些规定的行为都会导致巨额罚款。

因此,医疗保健组织必须使用更新的 IT 系统,不易遭受网络盗窃。他们还应该在网络安全上投入更多资源,并培训个人对数据泄露做出快速反应。

数据泄露会带来哪些成本?

此外,数据泄露的代价可能会比仅仅付费恢复丢失的数据要高。例如,GDPR(通用数据保护条例)和 CCPA(加州消费者隐私法案)都会对允许消费者数据受到损害的企业处以巨额罚款。罚款相当可观,尤其是对于大企业而言,并且可能会大大增加整体数据泄露的成本。

如果消费者信息管理不善,GDPR 和 CCPA要求公司通知其数据在特定时期内被访问的所有个人。这样的过程非常昂贵,包括律师费以及向潜在的数百万客户发送通知所花费的总费用。遵守法规所需的所有罚款和费用进一步增加了数据泄露的代价。

根据 发表 在《信息系统问题》上的《商业数据泄露的经济成本和影响》研究报告, 数据泄露的成本由直接、间接和隐性支出和影响因素组成,可分为企业支出和消费者支出, 例如:

- 商业成本

这些成本主要与组织的财务和运营方面相关,可分为两类:

- 直接成本

其中的费用包括销售和功能干扰成本、财务盗窃、法律费用、调查费用、监管罚款、勒索资金、公关费用、监控和信用修复费用以及和解费用。示例:英国航空公司因 2020 年数据泄露被 GDPR 和 CCPA 监管机构罚款 1.8339 亿英镑(约合 2.32 亿美元)。

- 间接成本

这些成本包括生产率和回报率下降、当前和潜在客户及市场份额的流失、业务增长放缓、系统停机、消费者和工人的流失以及竞争力和信心、保险和声誉的丧失。示例:2015 年 Experian 数据泄露事件泄露了数千名客户的个人信息,导致公司失去信任并声誉受损。

- 消费者成本

这些成本与个人用户和组织的市场方面有关,其中还包括两类:

- 直接成本

其中包括金融盗窃、法律费用、向窃贼支付的个人勒索费用、股价下跌以及公司决定的信用跟踪和监控的额外成本。示例:在 2017 年 Equifax 泄露事件中,数百万个社会安全号码被泄露,使数百万消费者面临经济损失的风险。由于这次数据泄露,消费者还面临欺诈指控或身份盗窃。

- 间接成本

消费者的间接成本包括时间损失、信用损失、工资损失、便利性损失、价格上涨、失业和情感痛苦。示例:消费者可能需要花时间处理违规后果,例如取消信用卡、报告欺诈和争议费用。在严重的情况下,身份盗窃可能会导致失业,从而带来压力并导致情绪困扰。

一旦发生数据泄露,就会有很多直接和间接的因素影响企业和消费者,因此很容易理解为什么这些泄露造成了如此大的损失。对于一些公司来说,一次数据泄露的成本可能是毁灭性的,甚至可能导致公司永久关门。

供应链攻击和代码签名

攻击者正在前所未有地使用复杂的技术并利用供应链中的漏洞。供应链攻击是一种网络攻击,它通过关注公司网络中的薄弱环节来针对组织,该网络由产品开发和部署所涉及的所有资源、活动和技术组成。

通过破坏供应商的系统,攻击者可以将恶意代码注入到软件中,从而在安装更新或新软件时感染所有客户。这可能会产生毁灭性的影响,因为单个受到攻击的供应商可能会在不知不觉中使无数组织面临风险。

这凸显了加强整个软件供应链安全协议的迫切需要。网络犯罪分子的主要动机是获取敏感和机密信息,他们可能会滥用这些信息来迫使组织获取经济利益或将其泄露到暗网上。

供应链攻击已成为主要的攻击媒介。他们为了更大的计算机系统网络而破坏供应商和供应商的源代码。过去,主要的入口途径是通过被盗的凭据或软件漏洞,但最近,代码签名已成为防止任何此类攻击和违规的强大方法。

代码签名是对抗供应链攻击的重要安全措施。它相当于数字接受印章。代码使用受信任实体(例如软件开发人员或证书颁发机构)持有的私钥进行加密签名过程。

独特的数字签名在数学上与代码相关联,这意味着源代码的完整性。当系统获得签名代码时,它会利用签名过程中的公钥来检查签名。如果签名有效,则系统信任签名的代码。

代码签名限制未经授权或损坏的代码在系统中运行,使攻击者难以通过供应链访问网络。有效的签名可确保代码源自合法来源,从而阻止攻击者注入伪装成合法软件更新或应用程序的恶意代码。

签名过程后对代码的任何修改都会使签名无效,从而警告系统潜在的篡改尝试。这样可以在执行受损代码之前及早检测到该代码。

揽阁信息提供的 Thales Luna HSM为代码签名密钥提供安全

代码签名最重要的问题是保护与代码签名证书关联的私钥。如果密钥被泄露,则证书和软件将不再受到完全信任。为了保护密钥,组织通常可以选择应用软件或硬件保护。然而,由于使用纯软件保护的系统遭受了几次引人注目的黑客攻击,因此越来越多的趋势是采用更强大的基于硬件的解决方案。

例如,美国国家标准与技术研究院 (NIST) 机构和认证机构浏览器论坛 (C/AB) 联盟都建议使用强化的加密硬件产品来保护密钥,例如硬件安全模块 (HSM/加密机)作为安全最佳实践。

例如,Thales Luna HSM(硬件安全模块/加密机/密码机)是防入侵、防篡改的 FIPS 验证和 Common Criteria EAL 4+ (CC)认证的硬件设备,可为代码签名提供安全的信任根。

对于需要灵活部署模型的组织来说,Luna HSM 是少数可用的本地、即服务或混合模型之一。 Luna HSM 还可用于安全地生成、存储和管理代码签名应用程序中使用的私钥。它们还提供对密钥使用的严格访问和控制(密钥必须保存在 HSM 内以执行代码签名),并生成安全审核日志来跟踪访问。所有这些保护措施最终确保私有代码签名密钥不被窃取或滥用。

欢迎联系我们,获取更多Thales Luna HSM和其他相关产品的资料和解决方案。

揽阁信息可提供的部分安全产品和解决方案信息

联系揽阁信息,您可以获取到更多满足全球合规性要求的信息安全产品资料,以及相关的整体解决方案的相关资料。如:

-

数据库访问控制:揽阁LGPAC系统

-

通用HSM:Luna HSM、ProtectServer HSM

-

支付HSM:payShield 10K

您还可以得到揽阁信息所提供的优质服务。

揽阁信息 · 值得您信赖的信息安全顾问!

021-54410609

021-54410609

联系我们

联系我们 免费试用留言

免费试用留言 客服电话

客服电话